Iter

Le contexte : Jean-Marc Manach pensait avoir trouvé une faille “dans le système extranet d’Iter, un projet nucléaire international”.

C’est le point de départ de notre premier sujet de grande enquête.

Devant la charge de travail conséquente, il ne pouvait pas creuser le sujet seul. Il nous a donc proposé de travailler à ses côtés et ainsi voir ce qu’on pouvait trouver. Nous partions donc à l’aveugle chercher une hypothétique aiguille dans une botte de foin.

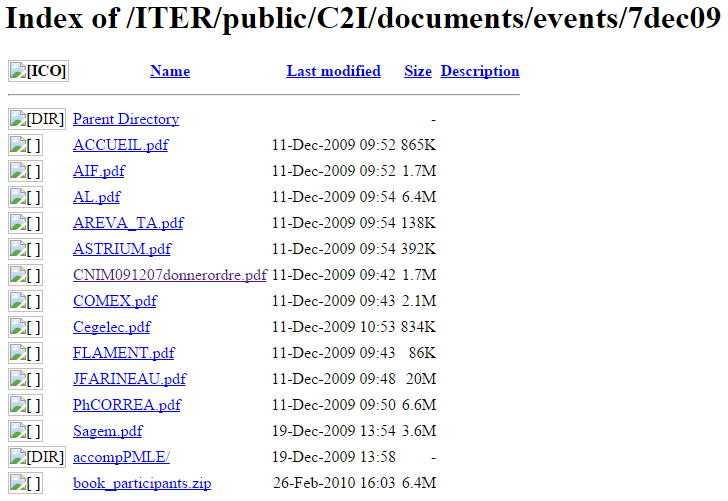

Dans cette faille, nous avions accès à :

- une base de données avec la liste de tous les participants au projet en 2009 (394) (détail entreprise, travaux…)

- des centaines de documents d’entreprise,

- des plans détaillés du réacteur,

- coûts des voyages…

- des signatures de charte du travail, conditions de travail.

- des sons, vidéos (impossible à lire)

Le premier jour, notre équipe était composée de onze journalistes. Nous nous sommes répartis le travail : par groupe de deux ou trois, d’une part il s’agissait de se renseigner sur le projet ITER et ses enjeux, et d’autre part d’effectuer des recherches par mots-clés. Après quelques jours de recherche, trois journalistes se sont perdus en route. Au bout d’une semaine de travail, nous avions compris l’importance du projet faisant l’objet de nombreuses publications.

Pour ce qui est des documents relatifs à la “faille”, nous nous sommes servis du logiciel “overview”, lien sur lequel on peut télécharger des documents, puis effectuer des recherches par mots-clés sur l’ensemble des pages.

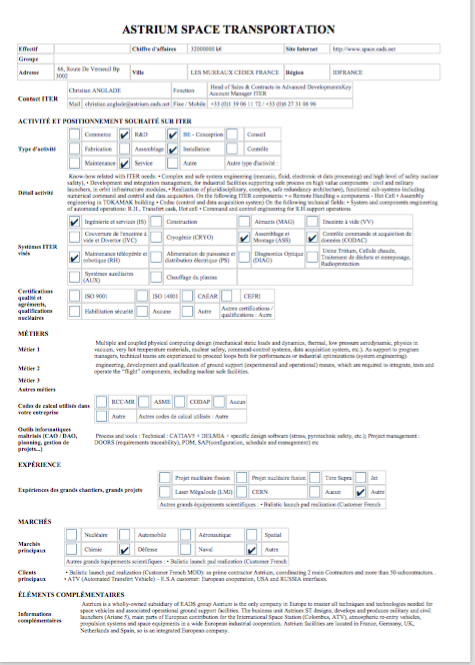

Nous avons également trié les participants sur un tableau excel dans le but de savoir s’ils faisaient l’objet d’une habilitation “secret-défense”, et s’il existait des caractéristiques qui pourraient attirer notre attention (domaine d’activité, liens avec d’autres entreprises).

Nous avons notamment identifié deux personnes sur lesquelles il semblait légitime d’effectuer des recherches approfondies. Mais aucune information intéressante n’en est sortie.

Au cours de cette investigation, les opérateurs bouléens se sont révélés d’une aide précieuse. (exemple → site:mioga.finances.gouv.fr intext : “confidential” “habilitation sécurité” flietype : pdf).

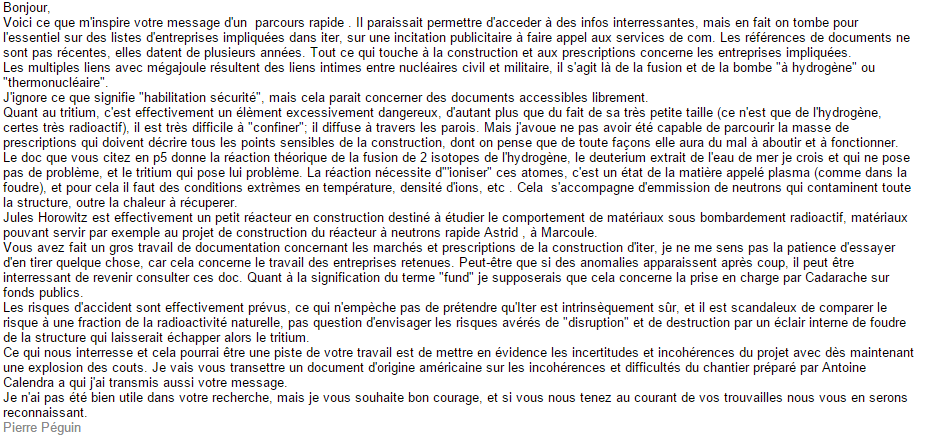

Un certain nombre de questions sans réponse nous ont mené ensuite à contacter diverses ONG ainsi qu’un physicien. Tandis que les premières n’ont pas pris la peine de nous répondre, le physicien Pierre Peguin nous a expliqué qu’il n’avait pas le temps de se plonger dans le document qu’il ne jugeait pas vraiment sensible.

Nous nous sommes alors focalisés sur les habilitations “secret-défense” qui apparaissaient sur les fiches des participants au projet. Est-ce légal de divulguer ce genre d’habilitation d’Etat ? Cette question était la principale raison de notre enquête, nous l’avons jugé trop mince pour continuer.

Au final, deux personnes habilitées “secret-défense” ont retenu notre attention, sans pour autant en tirer des informations exploitables.

Le travail sur le projet Iter aura duré une semaine et demie.

Marchés publics:

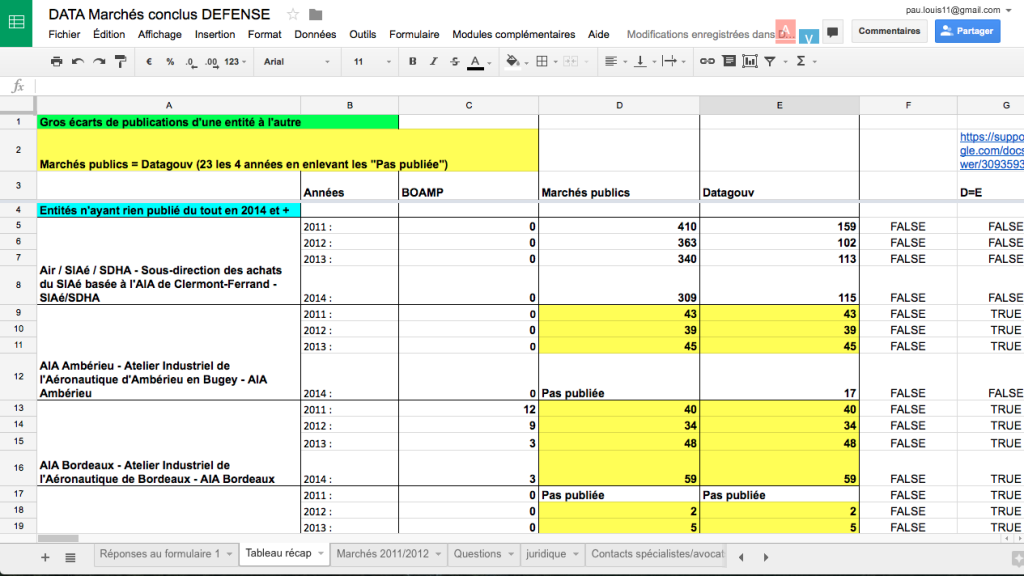

Après « l’échec ITER », Jean-Marc Manach nous a confié un nouveau sujet : la non publication des listes des marchés publics conclus au sein de la DGSE (Direction Générale de la Sécurité Extérieure).

Nous avons donc commencé à rassembler toutes les informations nécessaires : le cadre législatif, les différentes plateformes de publication concernant le ministère de la Défense.

Pour cela, il a fallu créer plusieurs feuilles spreadsheets dans lesquelles nous avons aspiré les données de data.gouv.fr, nous avons aussi réalisé plusieurs tableaux croisés dynamiques. Il a ensuite été nécessaire de répertorier toutes les entités présentes sur les différentes plateformes et inclure leurs données, “à la mano”, dans les spreadsheets.

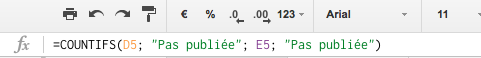

De nombreux calculs nous ont permis de faire ressortir des chiffres clés. Pour ce faire, il a fallu utiliser quelques formules sur le tableur telles que :

![]()

En cherchant les listes de marchés conclus des entités du ministère de la Défense, entre 2009 et 2014, sur les différentes plateformes de publication, nous avons découvert que beaucoup ne les publiaient pas. Un travail de longue haleine, pendant lequel nous avons été confrontés à de nombreuses difficultés, notamment concernant l’utilisation des plateformes. Nous nous sommes aussi rendus compte que les données n’étaient pas toujours les mêmes en fonction des plateformes.

Les tableaux terminés, nous avons contacté les entités qui ne publiaient pas afin de connaître leurs raisons.

Pour savoir si le problème était propre au ministère de la Défense, nous nous sommes penchés sur le ministère de l’Agriculture après avoir reproduit la même démarche qu’avec les données du ministère de la Défense. Par ailleurs, nous nous sommes penchés sur le Conseil Constitutionnel, l’Assemblée Nationale ou encore l’Elysée.

Nous avons donc décidé d’angler notre enquête autour de « l’usine à gaz » : les difficultés que le citoyen pourrait rencontrer dans sa quête de « transparence ».

L'enquête en quelques chiffres : 18 google docs 37 feuilles spreadsheets 864 lignes sur le tableau récapitulatif (2 556 cellules remplies de données) En moyenne : 11 onglets ouverts sur les navigateurs 5 débats (très) houleux Des heures et des heures de réflexion 112 coups de téléphone 2 40 cigarettes fumées 1000 “Merci à toi”

Logiciels utilisés : Cryptocat Easel.ly Excel Google Drive (SpreadSheet) Infogram Overview Timeline JS